Analyse

NIS2-Richtlinie der EU:

Schutz für Kritische Infrastrukturen

Die NIS2-Richtlinie soll als EU-weite Gesetzgebung zur Cybersicherheit das Gesamtniveau der IT-Sicherheit steigern. Im Zentrum stehen dabei die sogenannten Kritischen Infrastrukturen. Wenige Monate vor dem Ablauf der Frist zur Umsetzung der Vorgaben sind viele Unternehmen noch weit von einer Erfüllung der Anforderungen entfernt – oder wissen noch gar nicht, ob die Vorgaben auch für ihre Organisation gelten.

Bild: Shutterstock / DC-Studio

Bild: Shutterstock / DC-Studio

„Wir dürfen uns angesichts der besorgniserregenden Bedrohungslage nicht im Klein-Klein verlieren: Deutschland muss sich als Cybernation verstehen und diesem Selbstverständnis auch Taten folgen lassen”, fordert Claudia Plattner, Präsidentin des Bundesamts für Sicherheit in der Informationstechnik (BSI). Sie postuliert: „Die Cybersicherheitslage erfordert eine strategische Neuaufstellung.“

Insbesondere die kritischen Infrastrukturen sind schon seit ein paar Jahren als besonders gefährdete Angriffsziele für kommerzielle und staatliche Cyberangreifer erkannt worden. Deshalb beschloss die EU 2017 die Richtlinie Network and Information Security Directive, kurz NIS, um die Widerstandsfähigkeit von Netz- und Informationssystemen gegen Cybersicherheitsrisiken zu verbessern. Doch stellte sich relativ bald heraus, dass die Richtlinie und ihre Umsetzung mangelhaft waren.

Als Probleme hat die EU-Kommission insbesondere eine unzureichende Cyberresilienz (Widerstandsfähigkeit) von Unternehmen in der EU, ein unzureichendes gemeinsames Verständnis der wichtigsten Bedrohungen und Herausforderungen bei den Mitgliedstaaten und eine fehlende gemeinsame Krisenreaktion ausgemacht.

„Die Cybersicherheitslage erfordert eine strategische Neuaufstellung.“

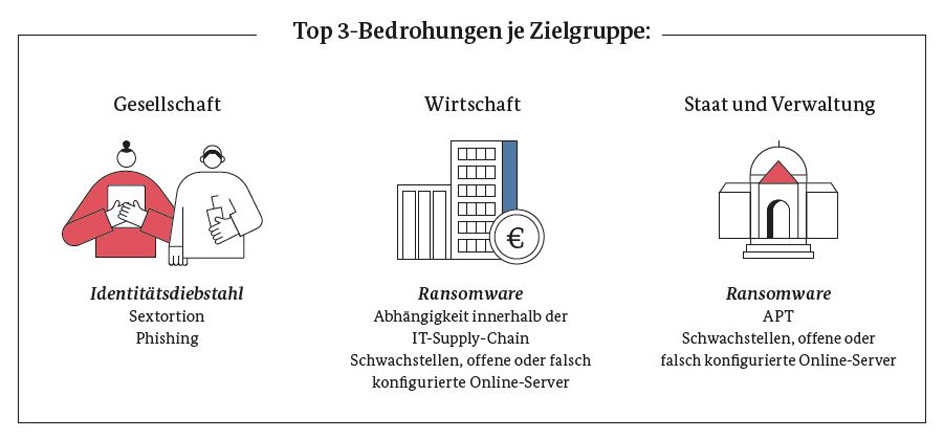

Wirtschaft, Gesellschaft und Verwaltung sind massiv von Cyberrisiken bedroht, wie der BSI-Bericht zur Lage der IT-Sicherheit in Deutschland 2023 zeigt. In vielen Bereichen soll die NIS2-Richtlinie dazu beitragen, diesen Bedrohungen besser zu begegnen.

Sicherheits- und Berichtspflichten werden strenger

Eine wesentliche Konsequenz aus dieser Lagebeurteilung war die Neufassung der NIS-Richtlinie. Kern von NIS 2 sind schärfere Sicherheits- und Berichtspflichten für viele Unternehmen. Wer direkt von NIS2 betroffen ist oder indirekt durch Verträge mit NIS2-regulierten Unternehmen, sollte deshalb unbedingt sein Risikomanagement prüfen und gegebenfalls erweitern.

So gibt es etwa nun eine Mindestliste grundlegender Sicherheitselemente, die angewendet werden müssen. Mit der neuen Richtlinie werden zudem genauere Bestimmungen für die Meldung von sicherheitsrelevanten Vorfällen, den Inhalten der Berichte und die Fristen eingeführt.

Die NIS2-Richtlinie verfolgt einen mehrstufigen Ansatz für die Meldung von sicherheitskritischen Vorfällen: Bei Vorfällen in betroffenen Einrichtungen muss innerhalb von 24 Stunden eine Erstmeldung an das Bundesamt für Sicherheit in der Informationstechnik (BSI) erfolgen. Spätestens nach 72 Stunden muss die Erstmeldung aktualisiert und eine erste Bewertung des Sicherheitsvorfalls vorgenommen werden. Spätestens nach einem Monat muss eine Abschlussmeldung erfolgen, die eine Beschreibung des Vorfalls, Angaben zur Ursache sowie zu den Abhilfemaßnahmen und zu den grenzüberschreitenden Auswirkungen des Sicherheitsvorfalls enthält.

Darüber hinaus sind besonders wichtige Einrichtungen verpflichtet, sich spätestens nach drei Monaten beim BSI selbst zu registrieren und ihre Daten zu übermitteln.

Gravierende Unsicherheiten und Lücken in der Umsetzung

Im Mai 2022 einigten sich die EU-Gremien auf die neue NIS2-Richtlinie (https://eur-lex.europa.eu/eli/dir/2022/2555). Sie muss bis zum 17. Oktober 2024 (21 Monate nach Inkrafttreten) durch Deutschland und die anderen Mitgliedsstaaten umgesetzt werden.

Trotz Fristablauf in wenigen Monaten liegen noch nicht alle Details der nationalen Umsetzung mit dem NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) vor (https://digital-strategy.ec.europa.eu/en/policies/nis-directive-germany). Dies erhöht das Gefühl einer rechtlichen Unsicherheit bei den Unternehmen, die oftmals noch nicht genau wissen, ob und wie sie eigentlich von NIS2 betroffen sind.

Das Analysehaus IDC hat in seinem Bericht „Identity governance will be a key to NIS2 compliance” im Oktober 2023 drei Felder mit besonders großen Umsetzungslücken ausgemacht:

Schulung: Die NIS2-Richtlinie schreibt die Notwendigkeit einer Schulung und Sensibilisierung für Cybersicherheit für alle Mitarbeiter und Mitarbeiterinnen vor. Dennoch müssen drei Viertel der EU-Organisationen (72 Prozent) ihren Mitarbeitern noch effiziente Cybersicherheitsschulungen anbieten.

Sicherheit der Lieferkette: Die NIS2-Richtlinie schreibt koordinierte Risikobewertungen kritischer Lieferketten vor, die zum Beispiel kritische IKT-Dienste oder IKT-Produkte umfassen, aber fast vier von fünf (80 Prozent) der EU-Organisationen müssen ihre Lieferketten noch ordnungsgemäß sichern.

Bewertung der Cybersicherheit: Laut der Umfrage müssen 76 Prozent der EU-Organisationen noch die Effizienz bestehender Cyber-Maßnahmen bewerten, und drei Viertel der Organisationen müssen auch neue Risikomanagementmaßnahmen hinzufügen (74 Prozent).

Dennoch äußerte sich Margaritis Schinas, Vizepräsident der EU-Kommission, zufrieden mit dem Erreichten: „Das Maßnahmenpaket zeigt, dass die EU bereit ist, alle ihre Ressourcen und ihr Fachwissen zu nutzen, um auf physische Bedrohungen und Cyberbedrohungen gleichermaßen vorbereitet zu sein und mit dem gleichen Maß an Entschlossenheit auf sie zu reagieren.“

Viele Unternehmen haben aber die neuen Pflichten aus der NIS2-Richtlinie noch nicht umgesetzt. Der Security-Anbieter SailPoint hatte im Oktober 2023 1.500 IT-Entscheidungsträger befragt und festgestellt, dass erst ein Drittel (34 Prozent) der befragten Organisationen im Vereinigten Königreich, Frankreich und Deutschland die Vorbereitungen für NIS2 abgeschlossen hatte.

Am 17. April kommentierte Steve Bradford, Senior Vice President EMEA bei SailPoint, den Status der NIS2-Umsetzung so: „Heute in sechs Monaten tritt NIS2 in Kraft. Unternehmen sollten diese Zeit nutzen, um die letzten Vorbereitungen zu treffen und sich und ihre Kunden besser zu schützen.“ Er warnt Führungskräfte und Verantwortliche aber davor, NIS2 lediglich als Pflichtübung zu betrachten: „Mit der Zunahme von KI-gesteuerten Angriffen steigen sowohl Anzahl als auch Komplexität von Cyberangriffen. Die Bedrohungslage ist so hoch wie nie zuvor und NIS2 ist die Antwort darauf.“

Besonders gefährdet sind Bradford zufolge Unternehmen mit veralteter Infrastruktur oder diejenigen, die in eine komplexe Lieferkette eingebunden sind.

Angesichts der mit jeder Datenpanne drohenden erheblichen finanziellen Verlusten und Reputationsschäden „sollten Unternehmen nicht darauf warten, von Gesetzen und Regulierungen zum Schutz ihrer Daten und Kunden aufgerufen zu werden“, empfiehlt Bradford. Sie sollten eine proaktive Haltung zur Cybersicherheit einnehmen, indem sie sensible Informationen schützen und sicherstellen, dass nur diejenigen Zugang bekommen, die diesen auch wirklich benötigen.

„Das Maßnahmenpaket zeigt, dass die EU bereit ist, alle ihre Ressourcen und ihr Fachwissen zu nutzen, um auf physische Bedrohungen und Cyberbedrohungen gleichermaßen vorbereitet zu sein.“

Die Uhr tickt, aber für wen eigentlich?

„Bei der Umsetzung von NIS2 droht Chaos”, warnen Cybersecurity-Experten wie Bernhard Kretschmer, Vice President Services und Cybersecurity bei NTT Ltd. „Jedes Unternehmen, das unter die NIS2-Richtlinie fällt, sollte spätestens jetzt die Umsetzung angehen und alle Baustellen in seiner IT-Sicherheitsarchitektur schnellstmöglich beheben“, so Kretschmer weiter.

Der erste Schritt zur NIS2-Compliance ist jedoch, zuerst einmal die eigene Betroffenenheit festzustellen. Hier wird bereits der erste große Unterschied zwischen NIS und NIS2 deutlich.

NIS2 hat einen größeren Anwendungsbereich als NIS. Zum einen wurden neue Sektoren aufgenommen, da sich ihr Digitalisierungsgrad und ihre Vernetzung erhöht haben, so die EU-Kommission. Zum anderen wurde eine „Größenschwellenregel“ nach Beschäftigtenzahl und Umsatz eingeführt, was bedeutet, dass mittlere und große Unternehmen in ausgewählten Sektoren in den Anwendungsbereich einbezogen werden. Unter NIS2 fallen dabei mittlere Unternehmen mit 50 oder mehr Mitarbeitern oder einem Jahresumsatz ab zehn Millionen Euro sowie große Unternehmen ab 250 Mitarbeitern oder einem Jahresumsatz von mindestens 50 Millionen Euro.

„NIS2 ist längst zu einem Compliance-Risiko geworden, das die Verantwortlichen sehr ernst nehmen sollten.“

Mit der neuen Richtlinie wird aber auch die Unterscheidung zwischen Betreibern wesentlicher Dienste und Anbietern digitaler Dienste beseitigt, die noch in der ersten NIS-Richtlinie bestand. Margaritis Schinas, Vizepräsident der EU-Kommission, erklärte: „Es gibt keine Unterscheidung mehr zwischen Online- und Offline-Bedrohungen. Digitale und physische Risiken sind inzwischen untrennbar miteinander verbunden.“

Unternehmen werden in NIS2 nun nach ihrer Bedeutung klassifiziert und in zwei Kategorien unterteilt: wesentliche und wichtige Einrichtungen, die unterschiedlichen Regelungen unterliegen:

Wesentliche Einrichtungen: Energie (Strom, Fernwärme und Fernkälte, Erdöl, Erdgas und Wasserstoff); Verkehr (Luft, Schiene, Wasser und Straße); Bankenwesen; Finanzmarktinfrastrukturen; Gesundheitswesen; Herstellung pharmazeutischer Erzeugnisse, einschließlich Impfstoffen und kritischer Medizinprodukte; Trinkwasserversorgung; Abwasserwirtschaft; digitale Infrastrukturen (Internet-Knoten, DNS-Anbieter, TLD-Namen-Register, Anbieter von Cloud-Computing-Diensten, Anbieter von Rechenzentrumsdiensten, Netze zur Bereitstellung von Inhalten, Vertrauensdiensteanbieter und öffentliche elektronische Kommunikationsnetze und elektronische Kommunikationsdienste); öffentliche Verwaltung; Weltraum.

Wichtige Einrichtungen: Post- und Kurierdienste; Abfallwirtschaft; Chemikalien; Lebensmittel; Herstellung anderer Medizinprodukte, von Computern, Elektronik und Kraftfahrzeugen sowie Maschinenbau; Anbieter digitaler Dienste (Online-Marktplätze, Online-Suchmaschinen und Plattformen der sozialen Netzwerke).

Man kann aber auch indirekt von NIS2 betroffen sein, nicht nur direkt durch die Zugehörigkeit zu bestimmten Sektoren. So befasst sich NIS2 auch mit der Sicherheit von Lieferketten und Lieferantenbeziehungen, indem einzelne Unternehmen aufgefordert werden, Cybersicherheitsrisiken in den Lieferketten und Lieferantenbeziehungen anzugehen. Dadurch kann man als Lieferant einer Organisation, die direkt unter NIS2 fällt, bestimmte Cybersicherheitsvorgaben „weitergereicht“ bekommen, also als Teil der Lieferantenbeziehung und Einkaufsbedingungen auch Maßnahmen für eine stärkere Cybersicherheit erfüllen müssen.

„NIS2, die neue Richtlinie der EU, betrifft etwa 90 Prozent der Unternehmen”, lautet eine Schätzung der FOX Group, ein Verbund von IT-Dienstleistern. Andere Schätzungen sprechen von mindestens 30.000 betroffenen Unternehmen in Deutschland.

„Unternehmen sollten nicht darauf warten, von Gesetzen und Regulierungen zum Schutz ihrer Daten und Kunden aufgerufen zu werden.“

Cyberhygiene, Mitarbeiter, Endgeräte

Elmar Albinger, Regional Sales Director bei AlgoSec, betont: „NIS2 weitet die Anforderungen an die IT-Sicherheit von Einrichtungen und Unternehmen deutlich aus. Gleichzeitig fallen durch die Gesetzesnovelle mehr Bereiche unter die Regelungen als zuvor. Ein wichtiges Stichwort der Richtlinie ist die Cyberhygiene, zu der Einrichtungen verpflichtet werden.“ Neben regelmäßigen Software-Updates und Schulungen für Mitarbeiter gegen Cyberbedrohungen wie Phishing und Social Engineering unterstreicht die Richtlinie damit die Wichtigkeit von Identitäts- und Zugriffsmanagement, Zero-Trust-Grundsätzen und Netzwerksegmentierung.

Albinger empfiehlt insbesondere eine Maßnahme: „Gerade die Mikro-Segmentierung von Netzwerken kann die immer größer werdende Gefahr eines Ransomware-Angriffs durch restriktive Filterrichtlinien effektiv eindämmen, wenn Angreifer daran gehindert werden, sich auf ein benachbartes Segment auszubreiten. Sie leistet damit einen nicht zu unterschätzenden Beitrag für die Cyberhygiene eines Unternehmens.“

„Ein wichtiges Stichwort der Richtlinie ist die Cyberhygiene, zu der Einrichtungen verpflichtet werden.“

Für Troy Stein, General Manager der TechSmith GmbH, erfordert die Compliance mit NIS2 nicht nur kompetente IT-Teams, sondern vor allem auch eine entsprechend informierte und engagierte Belegschaft. „Cybersicherheit in Unternehmen ist wie ein Frachtnetz: Es reicht nicht, dass das Netz selbst mehrere Tonnen absichern kann, auch die Bolzen, mit denen es befestigt ist, müssen dieses Gewicht aushalten können. Genauso erfordert die Einhaltung der NIS2-Richtlinie, dass alle Mitarbeiter im Erkennen von und im Umgang mit Cyber-Risiken geschult sind, nicht nur die entsprechenden Verantwortlichen. Dafür müssen entsprechende Schulungsprogramme zeitnah auf- und umgesetzt werden“, stellt Stein fest.

Mit einer einmaligen Schulung oder einer Rund-Mail kurz vor dem NIS2-Stichtag sei es nicht getan, da sich die Cybersicherheitslandschaft – und welche Standards als Best Practice gelten – auch in Zukunft weiter wandeln würden. Dies bedeute, dass die Formate, mit denen die Mitarbeiter geschult werden, diese auch auf lange Sicht erreichen müssten, um Engagement mit dem Thema Cybersicherheit und damit Compliance mit NIS2 sicherzustellen. Dies werde langfristig gedachte Kommunikationsstrategien und innovative Formate erfordern, beispielsweise in Form von kurzen Video-Tutorials, die konkrete Handlungsempfehlungen für den Arbeitsalltag aufzeigen, statt das Thema Cybersicherheit als großes Ganzes zu erklären zu versuchen.

„Die Einhaltung der NIS2-Richtlinie erfordert, dass alle Mitarbeiter im Erkennen von und im Umgang mit Cyber-Risiken geschult sind, nicht nur die entsprechenden Verantwortlichen.“

Henrik Nitsche wiederum, Security Solution Manager bei Jamf, vertritt die Auffassung, dass sich die Anforderungen von NIS2 nur durch sicheres Gerätemanagement vollständig erfüllen lassen.

„Mit der NIS2-Richtlinie schärft die EU den Anforderungskatalog an Unternehmen hinsichtlich IT-Sicherheit signifikant. Die Sicherheit und der Schutz von Endgeräten stellen dabei oftmals einen blinden Fleck dar, da die Prioritäten der Verantwortlichen typischerweise primär auf Systemen und Software liegen.

Ohne bestmöglich abgesicherte Endgeräte seien diese geschäftskritischen Systeme jedoch weiter gefährdet, da Angreifer über die ungesicherten Endgeräte die übrigen Schutzmaßnahmen umgehen könnten. „Viele der Anforderungen, die mit der NIS2-Richtlinie auf Unternehmen zukommen, lassen sich also nur dann realistisch erfüllen, wenn die Sicherheitsverantwortlichen zu jeder Zeit den vollen Überblick darüber haben, was auf ihren Geräten und in ihren Systemen passiert“, erklärt Nitsche. Das bedeute, dass Lösungen für die sichere Bereitstellung, den kontinuierlichen Schutz sowie die umfassende Verwaltung von Geräteflotten in Zukunft noch wichtiger werden.

„Die Sicherheit und der Schutz von Endgeräten stellen oftmals einen blinden Fleck dar.“

Was Unternehmen jetzt tun sollten

Im Rahmen der NIS2-Richtlinie wird die staatliche Aufsicht durch Registrierungspflicht, Nachweise, Meldepflichten sowie verbindlichen Informationsaustausch erweitert. Entsprechend wichtig ist es für Unternehmen, die rechtskonforme Umsetzung der Vorgaben frühzeitig zu gewährleisten. FTAPI, Experte für sichere Daten-Workflows und Automatisierung, erklärt, was Unternehmen tun müssen, damit sie die Anforderungen der Richtlinie lückenlos erfüllen:

1. Prüfen, ob das eigene Unternehmen betroffen ist

Relevant ist NIS2 für Betreiber kritischer Infrastruktur in den Sektoren Energie, Transport und Verkehr, der Finanz- und Versicherungsbranche, Gesundheit, Trink- und Abwasser, Ernährung, IT, Weltraum und Entsorgung. Darüber hinaus wird die Gültigkeit für wichtige und besonders wichtige Einrichtungen in Abhängigkeit von deren Mitarbeiterzahl, Umsatzhöhe oder Bilanzsumme festgeschrieben. Insofern ist jedes Unternehmen gut beraten, zu prüfen, ob es zum Kreis derer zählt, die die Anforderungen der NIS2-Richtlinie erfüllen müssen.

2. Maßnahmen zum Risikomanagement ergreifen

Um die Risiken für die Sicherheit ihrer IT-Systeme besser zu beherrschen, müssen Unternehmen schärfere Anforderungen im Bereich Risikomanagement erfüllen. Dazu zählen die Implementierung von Risikoanalyse- und Sicherheitskonzepten, die Bewältigung von Sicherheitsvorfällen, der Einsatz von Kryptografie und Lösungen für einen sicheren Datenaustausch sowie Backup- und Krisenmanagement. Auch Verfahren zur Bewertung der Wirksamkeit der eigenen Risikomanagement-Maßnahmen gehören dazu.

3. Neue Meldepflichten für Cyberangriffe gewährleisten

Unternehmen müssen bei Cyberangriffen zukünftig schneller handeln: Innerhalb von 24 Stunden sind Sicherheitsvorfälle den zuständigen Behörten zu melden. Das soll die Reaktionszeiten verkürzen. Auch die Art der meldepflichtigen Vorfälle ändert sich: Während bisher nur Attacken erfasst wurden, die die Sicherheit von Netz- und Informationssystemen beeinträchtigten, müssen jetzt auch Fälle angezeigt werden, bei denen die Verfügbarkeit von Daten oder Diensten eingeschränkt ist.

4. Geschäftsführung muss mehr Verantwortung übernehmen

IT-Sicherheit ist zukünftig Chefsache. Die Geschäftsführer müssen die Umsetzung der geforderten Maßnahmen überwachen und haften für Verstöße. Deshalb sind Schulungen für die Führungsetage und die Beschäftigten hier eine wichtige Voraussetzung.

5. Lieferketten unter die Lupe nehmen

Nur das eigene Unternehmen abzusichern, reicht allerdings nicht aus. Ohne genaue Kenntnis und geeigneten Schutz der gesamten Cyber-Lieferketten bestehen weiter Gefahren. Deshalb sind Unternehmen zukünftig dazu verpflichtet, auch die Sicherheitsanforderungen für ihre Dienstleister und Lieferanten zu definieren und durch unternehmensübergreifende Sicherheitsstandards beim Datenaustausch ein einheitlich Sicherheitsniveau in der Lieferkette zu gewährleisten.

Dr. Nicolas Sonder von PwC Legal hat zwei Schritte für eine Betroffenheitsanalyse ausgemacht. „Spätestens ab Inkrafttreten der nationalen Regelungen durch das NIS2UmsuCG gilt es für Unternehmen, eine Betroffenheitsanalyse durchzuführen, um zu prüfen, ob sie vom Anwendungsbereich erfasst sind“. Zudem empfiehlt er: „Im zweiten Schritt sind gegebenenfalls die entsprechenden Pflichten zu identifizieren, die die Unternehmen nach der jeweilig einschlägigen Kategorisierung zu erfüllen haben. Mit Durchführung der Betroffenheitsanalyse kommt die Geschäftsführung ihren Pflichten hinsichtlich der Erfüllung einer ordnungsgemäßen Cyber Compliance nach“, so Dr. Sonder.

Wie hoch sind die anfallenden Investitionen?

Die Umsetzung von NIS2 in Unternehmen ist ein komplexer Prozess, der Zeit und Ressourcen erfordert, um alle Anforderungen zu erfüllen. Die Unternehmen müssen ihre aktuelle NIS2-Compliance bewerten, einen Plan zur Umsetzung der Richtlinie erstellen und noch nicht vorhandene Ressourcen und Technologien investieren. „Unternehmen sollten daher jetzt prüfen, welche Investitionen in diesem Jahr auf sie zukommen“, rät Matthias Röhr, VP Sales & Business Development (DACH) bei aDvens.

Röhr kalkuliert, dass für ein mittelgroßes Unternehmen mit einem niedrigen Schutzniveau und Reifegrad das Aufholen von Rückständen eine Investition von mehr als einer Million Euro bedeuten könnte. Allerdings fangen nicht alle Organisationen bei Null an.

„Wenn ein Unternehmen bereits 15 bis 20 Prozent seines IT-Budgets für Cybersicherheit aufwendet und klug eingesetzt hat, dürfte das erforderliche zusätzliche Budget nicht sehr hoch sein. Hat ein Unternehmen aber in den letzten fünf Jahren beispielsweise nur zehn Prozent des IT-Budgets für Cybersicherheit aufgewendet, muss es nun aufgrund von NIS2 seine jährlichen Cybersecurity-Ausgaben verdoppeln und gleichzeitig einmalig eine größere Summe investieren, um den Rückstand aus fünf Jahren aufzuholen.“

„Für ein mittelgroßes Unternehmen mit einem niedrigen Schutzniveau und Reifegrad könnte das Aufholen von Rückständen eine Investition von mehr als einer Million Euro bedeuten“.

Jochen Sauer, Architect & Engineering Manager bei Axis Communications, legt den Unternehmen nahe, mit NIS2 sowohl Cybersicherheit als auch physische Sicherheit neu zu denken und zwar als intelligent vernetztes System. Verantwortliche, die vor dem Hintergrund von NIS2 Sicherheitslösungen planen, umsetzen und betreiben, müssten sicherstellen, dass diese nicht nur den heutigen Anforderungen an physische und Cybersicherheit entsprechen, sondern sich auch an zukünftige Herausforderungen anpassen lassen.

„Konkret bedeutet dies, dass sie die Lösung als Teil eines komplexen, vernetzten Systems verstehen müssen, nicht als eine Einzellösung neben anderen Einzellösungen. Denn selbst wenn eine bestimmte Komponente eines Systems, beispielsweise Netzwerk-Kameras, nicht als für das System kritisch eingestuft wird, kann diese dennoch eine Schwachstelle enthalten, über die ein Angreifer einen Angriff auf andere, kritische Komponenten starten kann.“, warnt Sauer und folgert: „Dies bedeutet, dass auch Technologien für die physische Sicherheit im Rahmen der NIS2-Richtlinie gründlich evaluiert und neu bewertet werden müssen, um mögliche Risiken aufzuzeigen.“

„Konkret bedeutet dies, dass sie die Lösung als Teil eines komplexen, vernetzten Systems verstehen müssen, nicht als eine Einzellösung neben anderen Einzellösungen.“

Nicht nur die Unternehmen und Organisationen, die direkt oder indirekt unter NIS2 fallen, sollten sich dringend um eine Stärkung der Cybersicherheit kümmern. So erklärte zum Beispiel das BSI mit Blick auf die verschärfte Cybersicherheitslage: Kommunen bedürfen in jedem Fall der Unterstützung bei der Cybersicherheit, unabhängig davon, ob sie vom nationalen Umsetzungsgesetz zu NIS2 unmittelbar betroffen sein werden oder nicht.

„Die Bedrohungslage ist so hoch wie nie. Deswegen müssen Unternehmen jetzt handeln und in die Cybersicherheit investieren – nicht nur, um am Ende des Jahres auf NIS2 vorbereitet zu sein, sondern um das Sicherheitslevel ihrer Systeme schon jetzt langfristig zu erhöhen“, betont Ari Albertini, CEO bei FTAPI. „Dabei gilt es nicht nur die technischen Lösungen und Prozesse nachzubessern, sondern auch mit internen Schulungen Bewusstsein für das Thema zu schaffen.“

Fazit & Ausblick

Die wenigen Monate vor Ablauf der Frist immer noch bestehenden Lücken bei der Umsetzung von NIS2 in den Unternehmen sind nicht etwa auf sinkende Security-Budgets zurückzuführen, sie sind strategischer Natur. So berichtet der Bundesverband der Deutschen Industrie e. V. (BDI): Gaben Unternehmen im Jahr 2022 noch neun Prozent ihres IT-Budgets für Cybersicherheitsmaßnahmen aus, so sind es aktuell bereits 14 Prozent. Das macht sich auch bei der deutsche IT-Sicherheitsindustrie bemerkbar: Ihre IT-Sicherheitslösungen sind gefragt wie nie. BDI-Präsident Siegfried Russwurm betont: „Nur wenn wir täglich in Cybersicherheit investieren, können wir die Potenziale der digitalen Transformation heben, Prozesse in Staat und Wirtschaft am Laufen halten und damit auch unsere globale Wettbewerbsfähigkeit aufrechterhalten.“

Mit der NIS2-Richtlinie und der Richtlinie zum Schutz kritischer Einrichtungen habe der europäische Gesetzgeber den rechtlichen Rahmen an die aktuellen Sicherheitsherausforderungen angepasst. Jetzt gelte es, die darin enthaltenen Anforderungen konsequent und möglichst bürokratiearm umzusetzen, so der BDI.

Das sollten sich aber nicht nur die Kommunen bewusst machen, sondern jede Organisation in Wirtschaft und Verwaltung. NIS2 ist ein Anlass, die Bemühungen um mehr Cybersecurity zu verstärken, die Notwendigkeit aber liegt in den hohen Cyberrisiken begründet, die jeden betreffen, ob man nun direkt, indirekt oder gar nicht durch NIS2 reguliert wird.

„Immer mehr Cybersicherheitsrichtlinien und -vorschriften sind auf Verstöße mit großen Auswirkungen auf die Gesellschaft zurückzuführen und rücken Themen wie Lieferkettenrisiken stärker in den Fokus,“ warnt Madelein van der Hout, Senior Analyst, Forrester Research. Sie rät: „Selbst Organisationen, die nicht in den Geltungsbereich der NIS2- Richtlinie fallen, sollten sich darauf konzentrieren, ihr Risikomanagement in der Lieferkette zu verbessern.

„Selbst Organisationen, die nicht in den Geltungsbereich der NIS2- Richtlinie fallen, sollten sich darauf konzentrieren, ihr Risikomanagement in der Lieferkette zu verbessern.“

„NIS2 bietet die Chance zur Verbesserung der Krisenresilienz und zur Vereinheitlichung der Sicherheitsstandards in der EU”, bewertet Bodo Meseke, EY Global Forensics Cyber Response Leader, die aktuelle Lage. Höchste Zeit also, die Umsetzung von NIS2 nicht zum Chaos werden zu lassen, sondern als Chance zu begreifen. Oder um es mit den Worten des BDI-Präsidenten zu sagen: „Wirtschaften ist im Digitalzeitalter ohne Cybersicherheit nicht möglich!“

Dabei muss allen klar sein, dass NIS2 keinen finalen Abschluss darstellt. Pieter Arntz, Malware Intelligence Researcher bei Malwarebytes, wertet es zwar grundsätzlich als positiv, dass NIS2 einen verbindlichen Mindeststandard festlegt, welche Organisationen und Entitäten als essenziell gelten sollen, sieht aber die Gefahr, dass sie schon bald nicht mehr den neuesten Stand der Cybersicherheitsforschung abbilden werde. „Die Cybersicherheitslandschaft verändert sich durch große Sprachmodelle und andere Formen der künstlichen Intelligenz aktuell rapide. Dementsprechend ist es wichtig, dass Forschung, Verteidigung und Regulation damit Schritt halten. Es ist also nicht damit getan, die Richtlinie zu verabschieden und zu implementieren, sie muss auch kontinuierlich evaluiert und aktualisiert werden,“ fordert Arntz.

„Wirtschaften ist im Digitalzeitalter ohne Cybersicherheit nicht möglich!“